Et si un incident numérique (plutôt imprévisible) pouvait mettre à l’arrêt toutes vos activités du jour au lendemain ? Aujourd’hui, ce scénario n’est plus l’exception qui confirme la règle, mais une menace réelle pour toutes les entreprises, des plus petites aux plus grandes. Entre l’essor du télétravail et la transformation digitale galopante, les portes d’entrée pour les cyberattaques se multiplient… et il suffit parfois d’un simple clic malheureux pour ébranler les fondations d’une organisation. Dans cet article, nous allons (tranquillement, mais sûrement) explorer les étapes essentielles pour anticiper et gérer une crise cyber. Vous verrez, on peut tout à fait réduire les risques et limiter la casse, pourvu qu’on ait préparé un plan de bataille.

© BravRez

© BravRez

1- Contexte : la menace grandit, et les entreprises doivent réagir

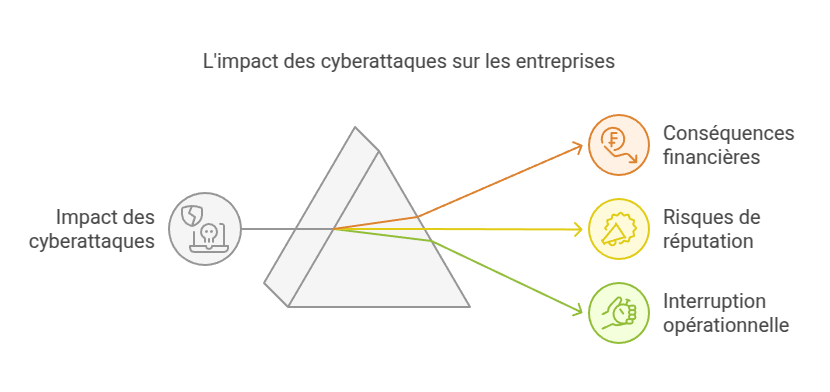

Ces dernières années, on constate une augmentation notable du nombre de cyberattaques ciblant les entreprises françaises : selon un rapport récent de l’ANSSI, près de 54% des organisations interrogées affirment avoir subi au moins une tentative d’intrusion l’an dernier. D’ailleurs, certaines structures ont vu leurs systèmes chiffrés par un rançongiciel du jour au lendemain, ce qui a paralysé leur activité durant plusieurs jours, voire plusieurs semaines. Et quand ça arrive, on parle non seulement d’un impact financier lourd (perte de chiffre d’affaires, coûts de restauration), mais aussi d’un risque réputationnel qui peut se révéler assez dévastateur.

© BravRez

© BravRez

2- Anticiper pour mieux protéger : la cartographie des risques et la planification

Comme le souligne le guide « Crise d’origine cyber » de l’ANSSI, la première étape consiste à connaître précisément ce qu’on cherche à protéger : les données sensibles (clients, brevets, R&D, etc.) et les outils indispensables (ERP, gestion des stocks, site e-commerce...). On dresse donc une cartographie de ses actifs critiques, en tenant compte aussi des dépendances extérieures : hébergeur, prestataire, filiale.

Ensuite, on évalue la probabilité et l’ampleur des incidents possibles : par exemple, un rançongiciel, un déni de service massif, ou un vol de propriété intellectuelle. Cette analyse vous aidera à définir votre PCA/PRA (Plan de Continuité et de Reprise d’Activité), afin de réduire au maximum les interruptions de service et de prévoir, à l’avance, les réponses techniques et organisationnelles en cas de crise.

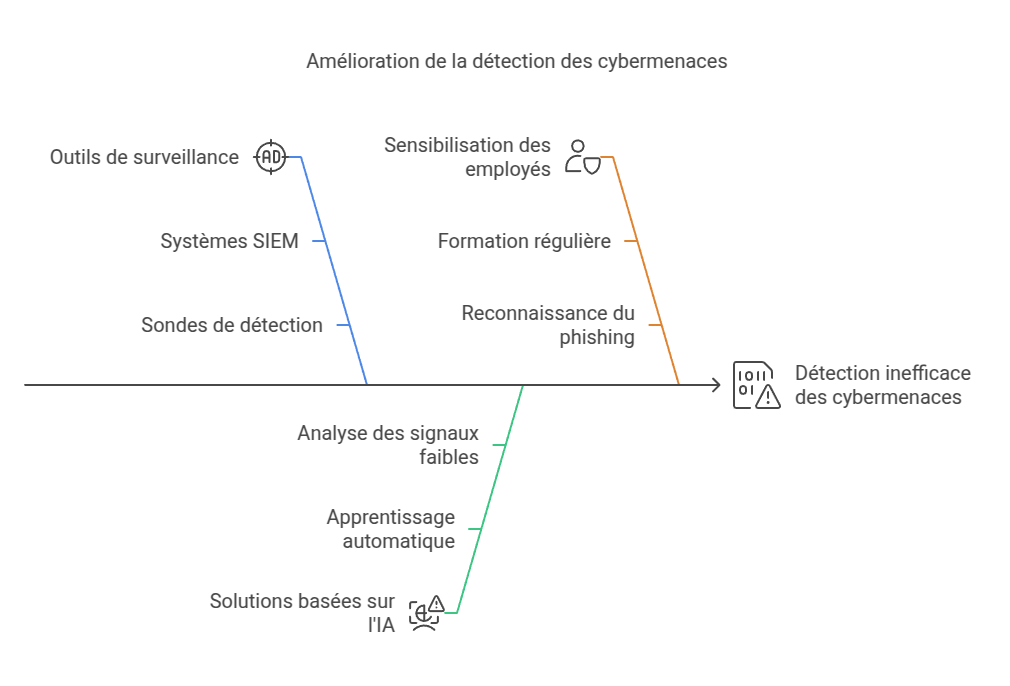

3- Détection des incidents : l’importance de la vigilance et de la supervision

Même en prenant des précautions, personne n’est à l’abri d’un incident. Mais selon un rapport du portail Cybermalveillance.gouv.fr, détécter tôt une intrusion peut réduire considérablement la gravité d’une attaque. Concrètement :

- Utiliser des outils de supervision : SIEM (Security Information and Event Management), sondes de détection… histoire de repérer rapidement des comportements anormaux.

- Basculer vers des solutions basées sur l’IA : aujourd’hui, de plus en plus de plateformes exploitent le machine learning pour relever des signaux faibles difficiles à voir pour l’humain.

- Sensibiliser les employés : la majorité des incidents impliquent une erreur ou une négligence humaine. Former régulièrement votre personnel (ex. reconnaître un mail de phishing) reste un levier majeur pour éviter que la menace ne franchisse la porte d’entrée.

© BravRez

© BravRez

4- Gérer la crise : les phases clés d’une bonne réponse

Lorsqu’une attaque se déclare, mieux vaut avoir un plan d’action clair. Comme l’indique l’ANSSI dans son guide « Anticiper et gérer sa communication de crise cyber », vous devrez rapidement :

- Déclencher une cellule de crise : regrouper la direction, la DSI, le RSSI (Responsable de la sécurité des systèmes d’information), la communication, etc. pour coordonner les actions et éviter la cacophonie.

- Identifier la nature de l’attaque : est-ce un rançongiciel, une exfiltration de données, un sabotage ? Il faut isoler les systèmes affectés (déconnexion de segments réseau, comptes compromis…) pour éviter la propagation.

- Gérer la communication : informer les collaborateurs (communication interne), mais aussi les clients et partenaires si besoin. Un silence trop long ou une minimisation des faits peut faire s’effondrer la confiance.

- Travailler sur la remédiation : appliquer des correctifs, recharger des sauvegardes saines (si elles sont à jour !), changer tous les identifiants et mots de passe compromis, etc.

- Préparer la sortie de crise : vérifier que tout est propre, redémarrer les services dans le bon ordre, et accompagner le retour à la normale sans précipitation.

5- Le rôle central de la communication en temps de crise

Il ne faut pas sous-estimer l’aspect « image » : selon l’ANSSI, jusqu’à 30% des coûts induits par une crise cyber peuvent être liés à la perte de confiance et de clientèle . C’est là qu’intervient votre stratégie de communication de crise :

- Communication interne : les équipes doivent être rassurées et informées. Elles peuvent être les premières à détecter des anomalies et à relayer l’information.

- Communication externe : clients, prestataires, journalistes… un message clair et adapté à chaque public évitera l’emballement ou les spéculations infondées. On reste transparent, mais on évite de divulguer trop d’éléments techniques sensibles.

6- Les ressources humaines : un facteur de réussite

Souvent négligé, l’aspect humain est pourtant le pivot de votre résilience cyber. Le « Guide d’hygiène informatique » (ANSSI) recommande notamment :

- Des formations régulières : ne pas se contenter d’une session unique, mais sensibiliser en continu.

- Un référent cyber dans chaque service : un collaborateur formé pour faire remonter toute alerte et répondre aux premières interrogations de ses collègues.

- Une gestion sereine du stress : en situation de crise, tout le monde est sous pression. Mieux vaut avoir organisé à l’avance un roulement des équipes et prévu des points de suivi pour éviter l’épuisement.

7- Tester, encore et toujours : l’importance des exercices et simulations

Il ne s’agit pas seulement d’avoir un plan, mais de vérifier qu’il fonctionne ! Comme le rappelle le guide « Organiser un exercice de gestion de crise cyber », la simulation est le meilleur moyen d’identifier les failles d’une procédure et de roder la coopération entre services. Par exemple :

- Mise en situation réelle : on organise un exercice « fil rouge » sur un week-end, où l’on fait semblant de subir un rançongiciel. Qui fait quoi, à quel moment, quels blocages apparaissent ?

- Retour d’expérience : qu’est-ce qui a cloché ? Est-ce qu’on a mis trop de temps à isoler le réseau compromis ? Qui n’a pas été informé au bon moment ? On corrige, et on améliore le plan.

8- Conclusion : se préparer, c’est déjà se protéger

Toute entreprise qui prend au sérieux la cybersécurité sait qu’une bonne anticipation permet d’éviter le pire. Selon la même source de l’ANSSI, les organisations disposant d’un plan de gestion de crise éprouvé réduisent de près de 40% l’impact financier d’une attaque. Au final, rien ne remplace la préparation :

- Cartographier ses actifs et évaluer les scénarios de menace

- Disposer d’un PCA/PRA à jour

- Former ses équipes à la vigilance et à la gestion d’incident

- Tester et retester le plan de crise pour affiner les procédures

C’est un effort, c’est certain, mais il se révèle inestimable au moment de faire face à un incident. Ainsi, vous réagirez plus vite, vous limiterez l’ampleur des dégâts et vous préserverez l’essentiel : la pérennité de votre entreprise et la confiance de vos clients.

Nota Bene :

Le terme « ransomware » (ou rançongiciel) fait référence à un logiciel malveillant qui chiffre les données d’un système et demande une rançon en échange de la clé de déchiffrement. C’est l’une des menaces majeures du moment, car elle bloque littéralement l’activité d’une organisation.

En savoir plus

Questions fréquentes

Les cyberattaques augmentent, avec 54% des entreprises ayant subi une tentative d'intrusion, impactant finances et réputation.

Il est essentiel de cartographier les actifs critiques et d'évaluer les risques pour établir un Plan de Continuité et de Reprise d'Activité.

Détecter tôt une intrusion peut réduire la gravité de l'attaque, d'où l'importance des outils de supervision et de la formation des employés.

Il faut déclencher une cellule de crise, identifier l'attaque, gérer la communication et travailler sur la remédiation.

Une bonne communication interne et externe préserve la confiance des clients et des employés, minimisant ainsi les impacts réputationnels.